O que pode ser útil e conveniente para nós também acaba sendo prático para quem quer fazer o mal. O acesso remoto é uma dessas coisas. Embora ele nos ajude a ter mais produtividade, hackers e cibercriminosos o usam para roubar dados privados. Mas não se preocupe! Neste artigo, explicaremos como saber se o Mac foi acessado remotamente e o que você pode fazer para impedir isso.

O que acontece quando o Mac é acessado remotamente?

Isso significa que outra pessoa pode controlá‑lo, mesmo sem estar fisicamente presente. Há diversos motivos legítimos para se fazer isso. Algumas pessoas, por exemplo, usam um Mac mini como servidor e o acessam remotamente para controlá‑lo. Quem trabalha com administração de sistema pode precisar de acesso remoto ao seu MacBook para configurá‑lo ou resolver problemas.

Mas nem sempre os motivos são legítimos, já que o acesso remoto pode fazer parte de golpes praticados por hackers, uma ameaça cibernética comum. Nesse caso, os cibercriminosos intencionam roubar suas informações pessoais, apagar dados do seu computador, instalar um software de rastreamento ou até espionar você.

Alguém pode acessar meu Mac remotamente?

Qualquer Mac pode ser acessado remotamente. Isso é bom. A pergunta que você deve fazer é: alguém pode acessar o meu Mac remotamente sem a minha permissão? A resposta dessa pergunta é um tanto complexa e infelizmente não é um simples “não”.

Como saber se o Mac foi acessado remotamente

Não existe uma forma simples de dizer se o Mac foi acessado remotamente. Em alguns casos, os sinais são óbvios:

- O cursor do mouse se move sem você mexer no mouse ou trackpad.

- Você vê janelas pop‑up intrusivas e de aparência suspeita.

- Você vê uma mensagem de hackers que demandam um tipo de resgate.

- Você fica sem nenhum tipo de acesso ao Mac.

Mas na maioria das vezes, existem apenas alguns sinais a ficar de olho e outras poucas coisas a verificar.

1. Verifique as notificações

Você reparou recentemente em alguma notificação fora do comum? O macOS avisa quando outro computador acessa o seu via compartilhamento de tela ou compartilhamento de arquivos. Caso veja uma mensagem desse tipo, não a ignore. Outros apps, como o TeamViewer, também avisam quando outro computador tenta acessar o seu Mac. Mais uma vez, não ignore essas notificações.

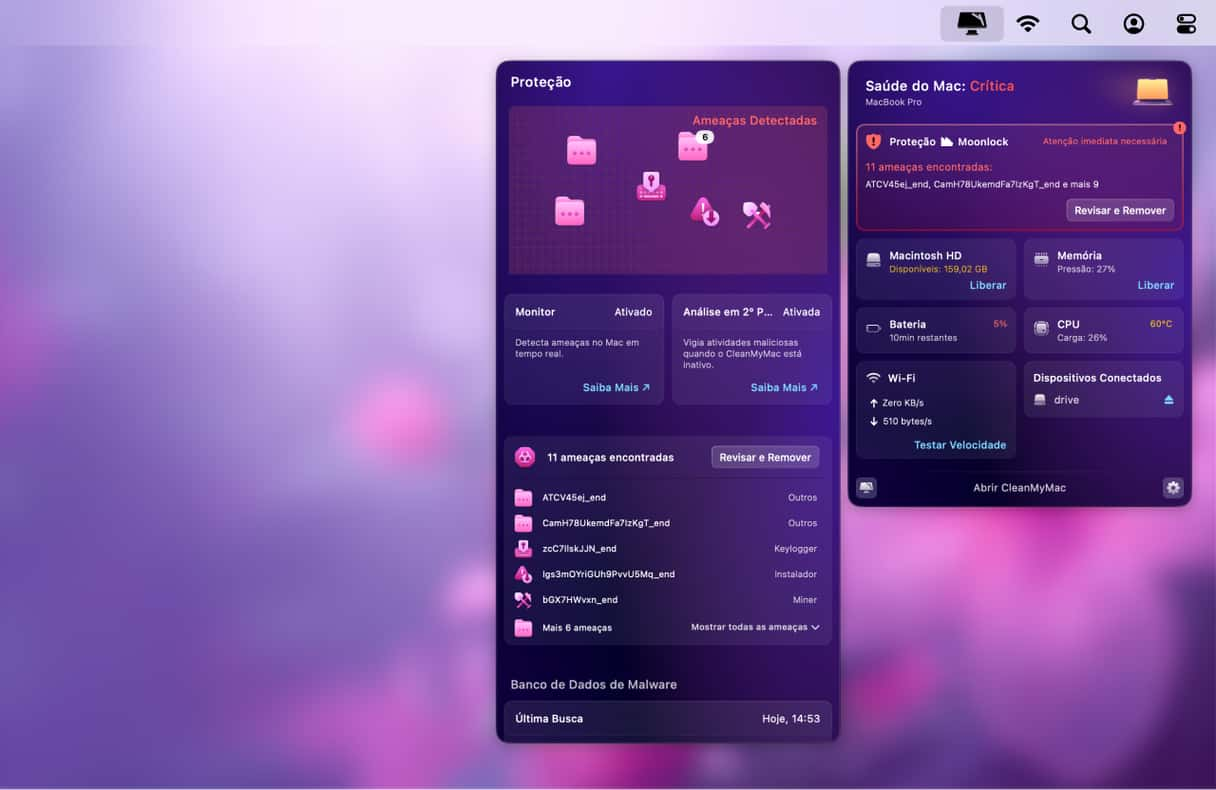

2. Analise o Mac em busca de malware

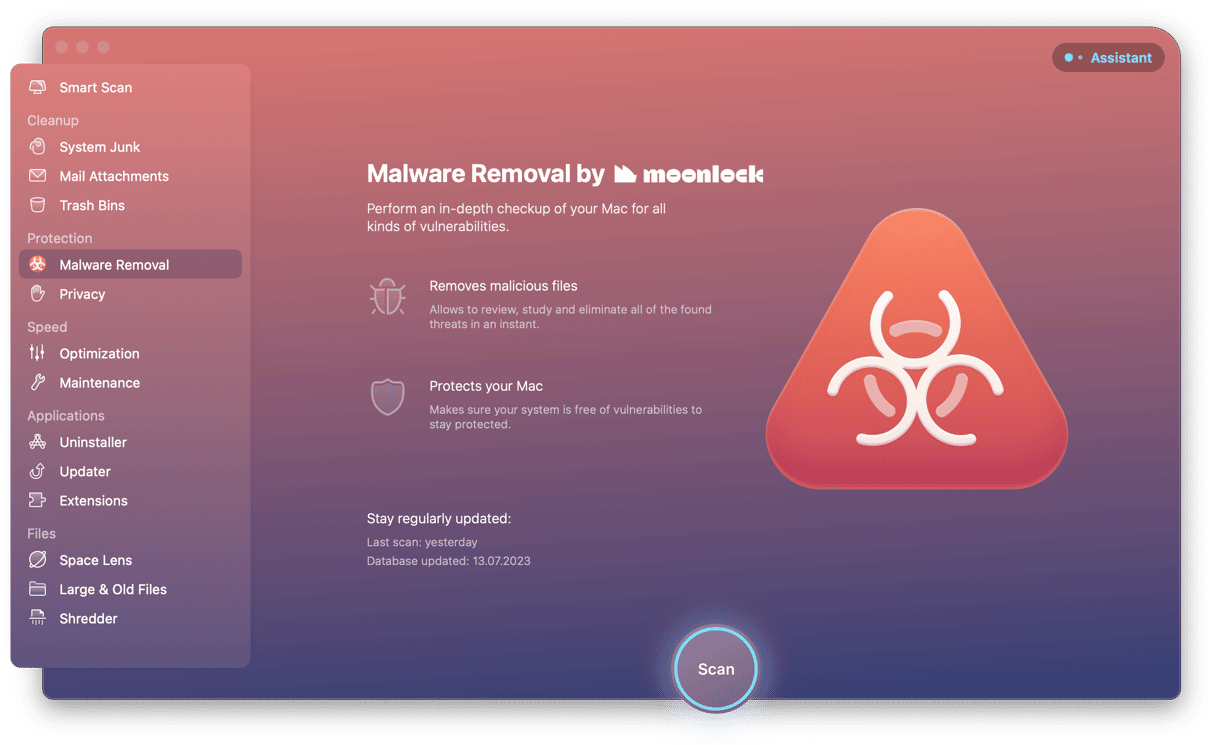

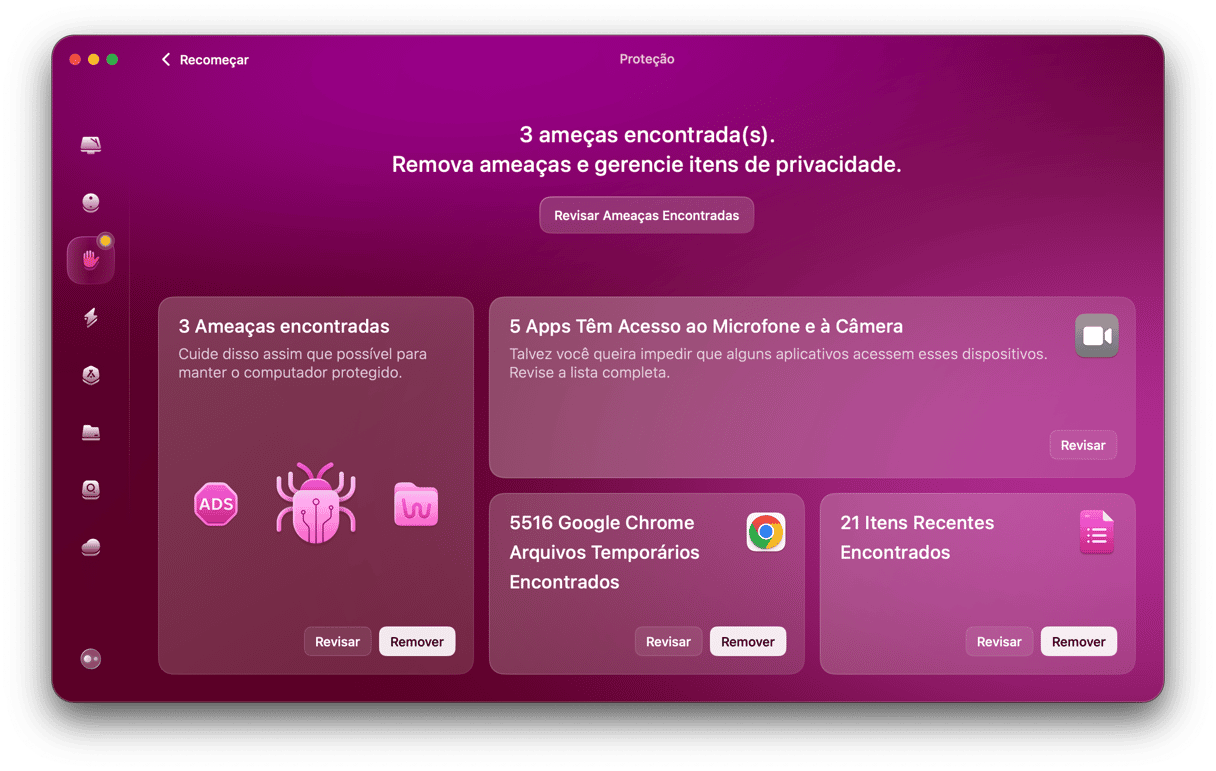

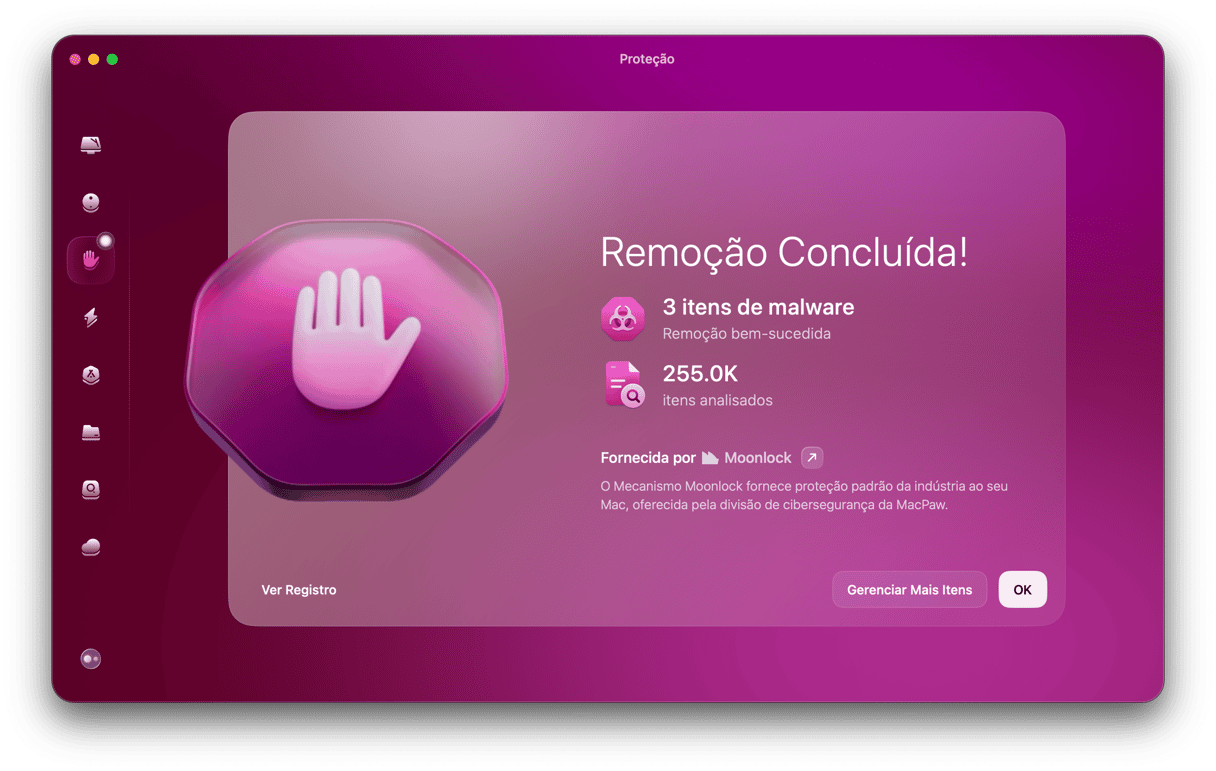

A única forma de saber com certeza se alguma ferramenta maliciosa foi instalada por supostos invasores é com uma ferramenta especializada na busca de malware. Recomendamos que você use a ferramenta Remoção de Malware do CleanMyMac (encontre‑a dentro do recurso Proteção).

Ela analisa o Mac em busca de adware, ransomware, mineradores de criptomoedas e outros malwares. Clique em Configurar Análise para escolher o modo da análise (rápida, balanceada ou profunda). Por ser mais completa, a análise profunda leva mais tempo. Mas se você suspeita de que seu Mac foi acessado remotamente, esse é o modo a recorrer.

Quando o CleanMyMac terminar a análise, você verá se algo suspeito foi encontrado e poderá removê‑lo com um clique. Comece com uma avaliação gratuita do CleanMyMac. Depois disso, siga os passos abaixo.

- Abra o CleanMyMac e, na barra lateral, escolha Proteção.

- Clique em Analisar.

- Se a análise encontrar um malware, siga as instruções na tela para removê‑lo.

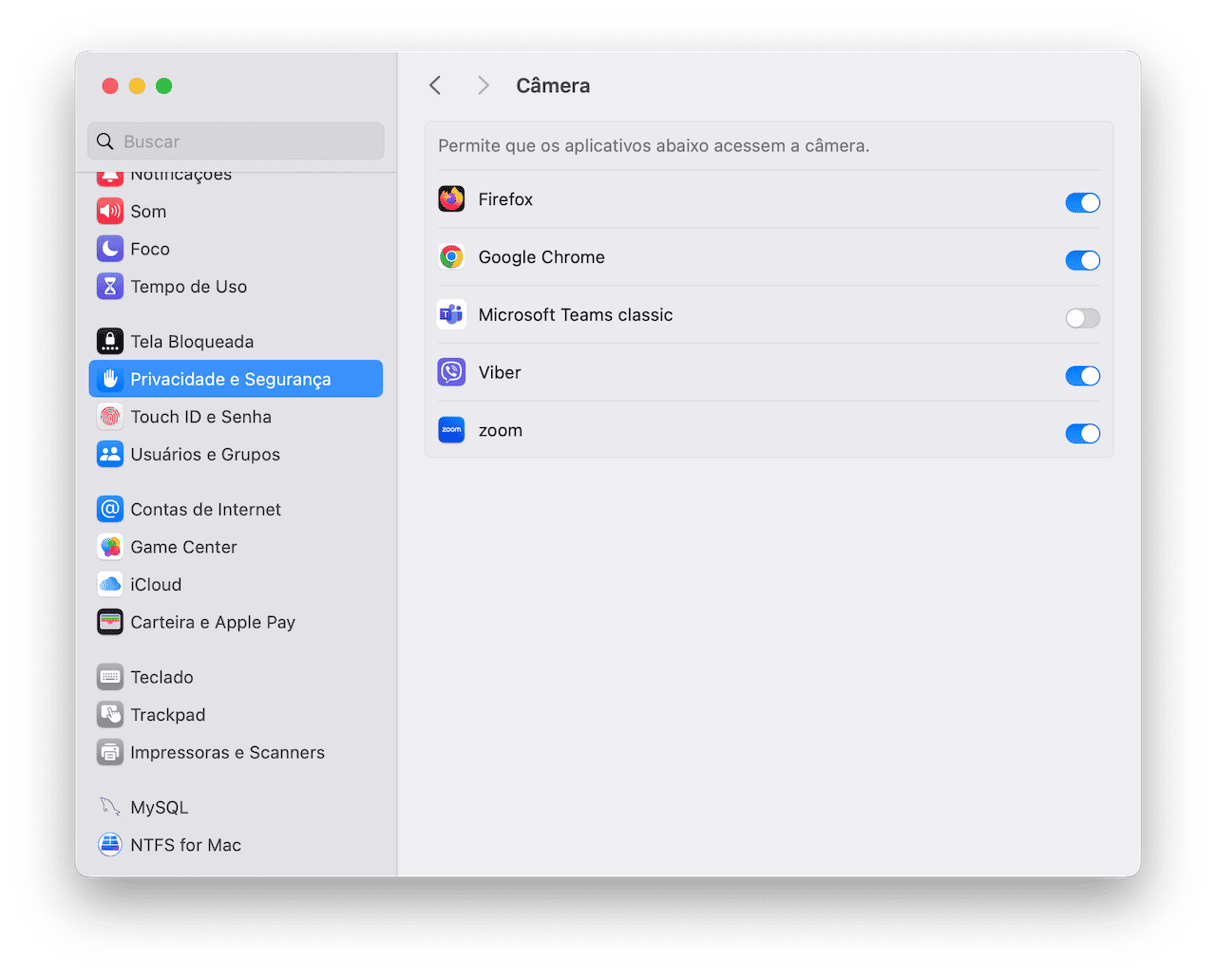

3. Veja se a luz da câmera está acesa

A luz da câmera acende quando você não está usando ela? Isso pode ser um sinal de que alguém está acessando seu computador remotamente. Caso suspeite de algo, acesse Ajustes do Sistema > Segurança e Privacidade e verifique quais apps têm permissão para acessar a câmera. Se você vir algum app estranho, revogue as permissões dele. E caso você não use nem tenha instalado esse app, remova‑o por completo do Mac.

4. Verifique o desempenho do Mac

Seu Mac está mais lento do que de costume? Nesse caso, há algum processo funcionando em segundo plano sem que você saiba, possivelmente controlado por uma pessoa que acessou seu Mac remotamente.

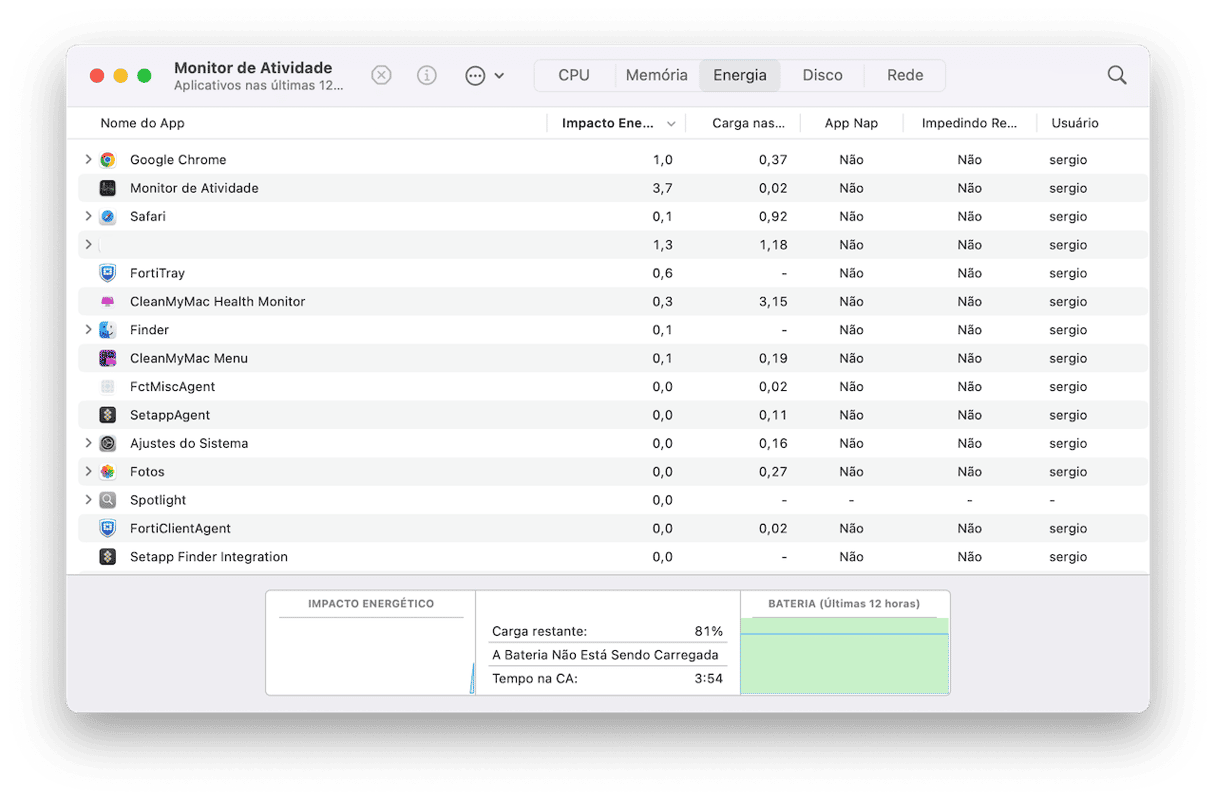

5. Verifique os processos em execução

Use o Monitor de Atividade para fazer isso. Ele mostra todos os processos que estão rodando no Mac, incluindo aqueles acionados por malware ou usados para acessar o Mac remotamente. A maioria dos processos não tem nomes que facilitam saber o que eles fazem nem a quais apps pertencem. Mesmo assim, vale a pena usar o Monitor de Atividade para saber se algum processo está usando muitos recursos. Malwares são notórios por fazer exatamente isso.

- Abra o Monitor de Atividade.

- Clique na coluna Rede para ordenar os processos por uso de largura de banda.

- Você vê algo suspeito? Se a lista tiver muitos processos, encerre aqueles relacionados aos navegadores para focar exclusivamente na atividade de rede não autorizada. Ao encontrar algo suspeito, pesquise o nome do processo no Google para saber mais sobre ele. Se o processo for realmente maléfico, selecione‑o e clique no “x” na barra de ferramentas para encerrá‑lo. Depois disso, remova o aplicativo responsável por rodar o processo. Repita o mesmo processo nas abas CPU e Memória.

6. Verifique se algum ajuste foi alterado

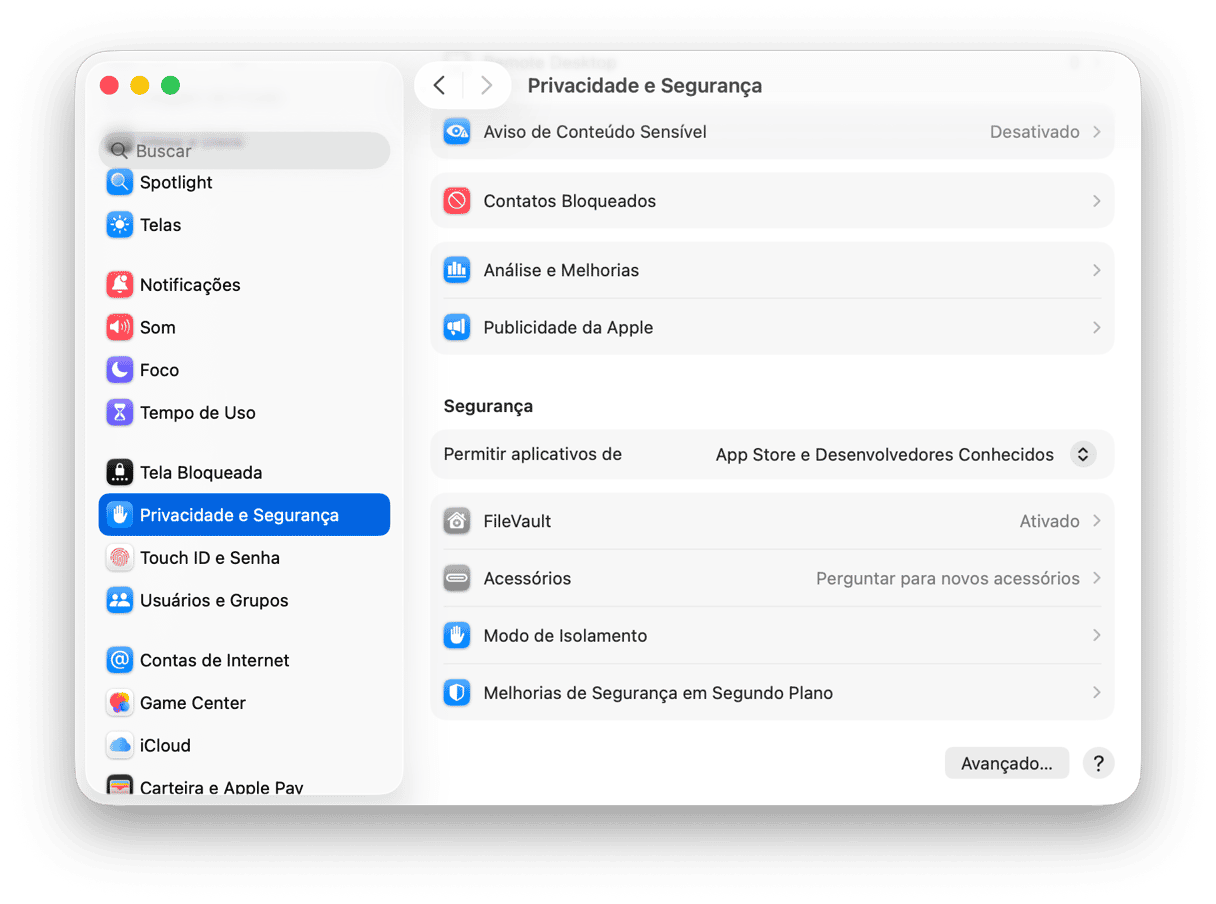

Um dos propósitos que um invasor tem ao acessar seu Mac remotamente é o de mudar os ajustes de Privacidade e Segurança. Ele pode ter dado permissões para que certos apps acessassem a câmera ou o microfone do Mac, além de gravar sua tela. Acesse Ajustes do Sistema > Privacidade e Segurança e verifique se esse é o caso.

Passe por cada seção e revise as permissões e os ajustes para garantir que tudo esteja em ordem. Além da câmera e do microfone, preste atenção às seções Acesso Total ao Disco, Arquivos e Pastas, Gerenciamento de Apps, Automação e Acesso às Chaves‑senha para Navegadores.

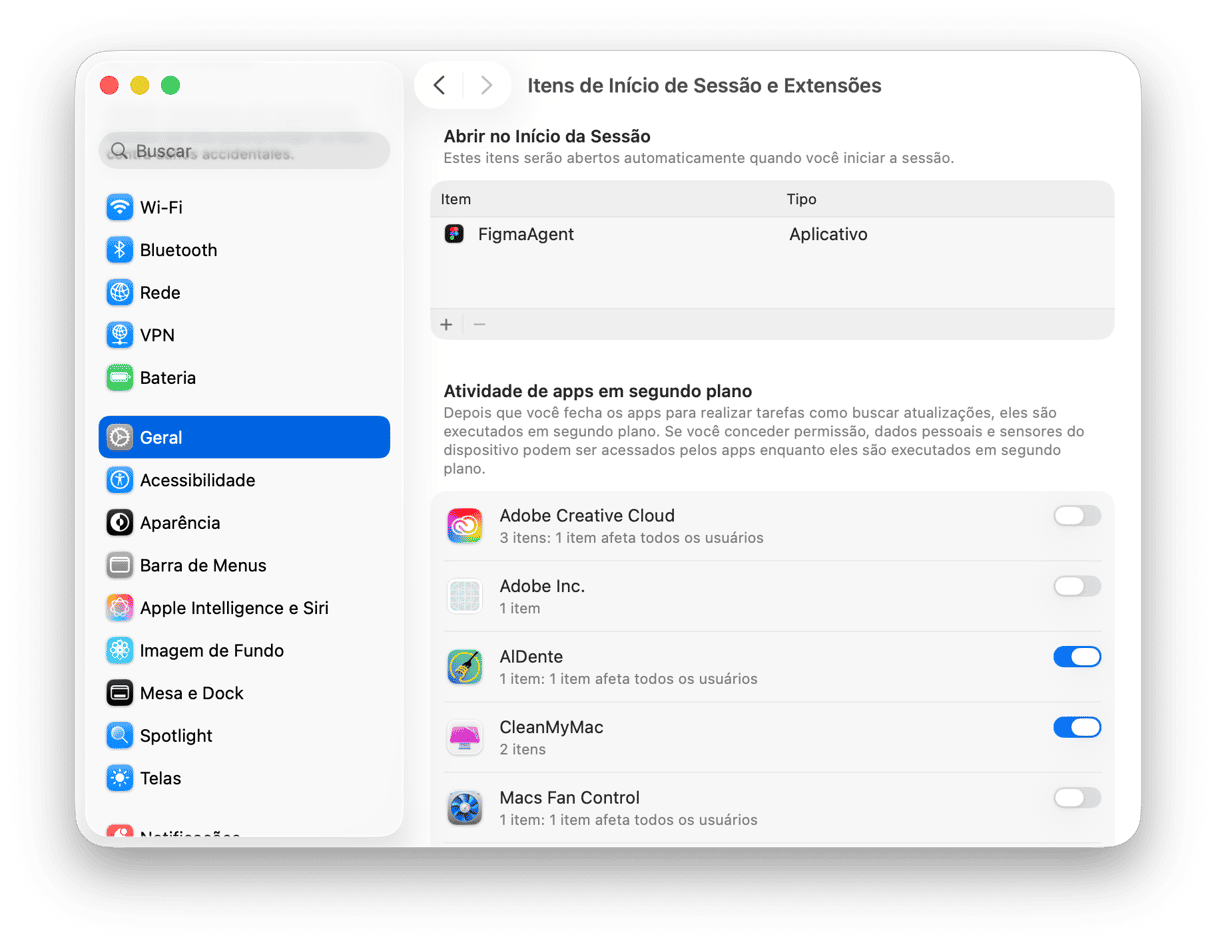

7. Verifique os itens de início e extensões

Em Ajustes do Sistema > Geral > Itens de Início e Extensões, confira se há algo que possa ter sido alterado pelo invasor. Depois de instalar uma extensão e permitir seu funcionamento em segundo plano, ela pode ter tentado instalar malware ou roubar mais dados.

Verifique quais itens de início e extensões em segundo plano estão ativados e se você sabe o que cada um faz. Caso encontre algo suspeito, desativem o item.

Como impedir que o Mac seja acessado remotamente

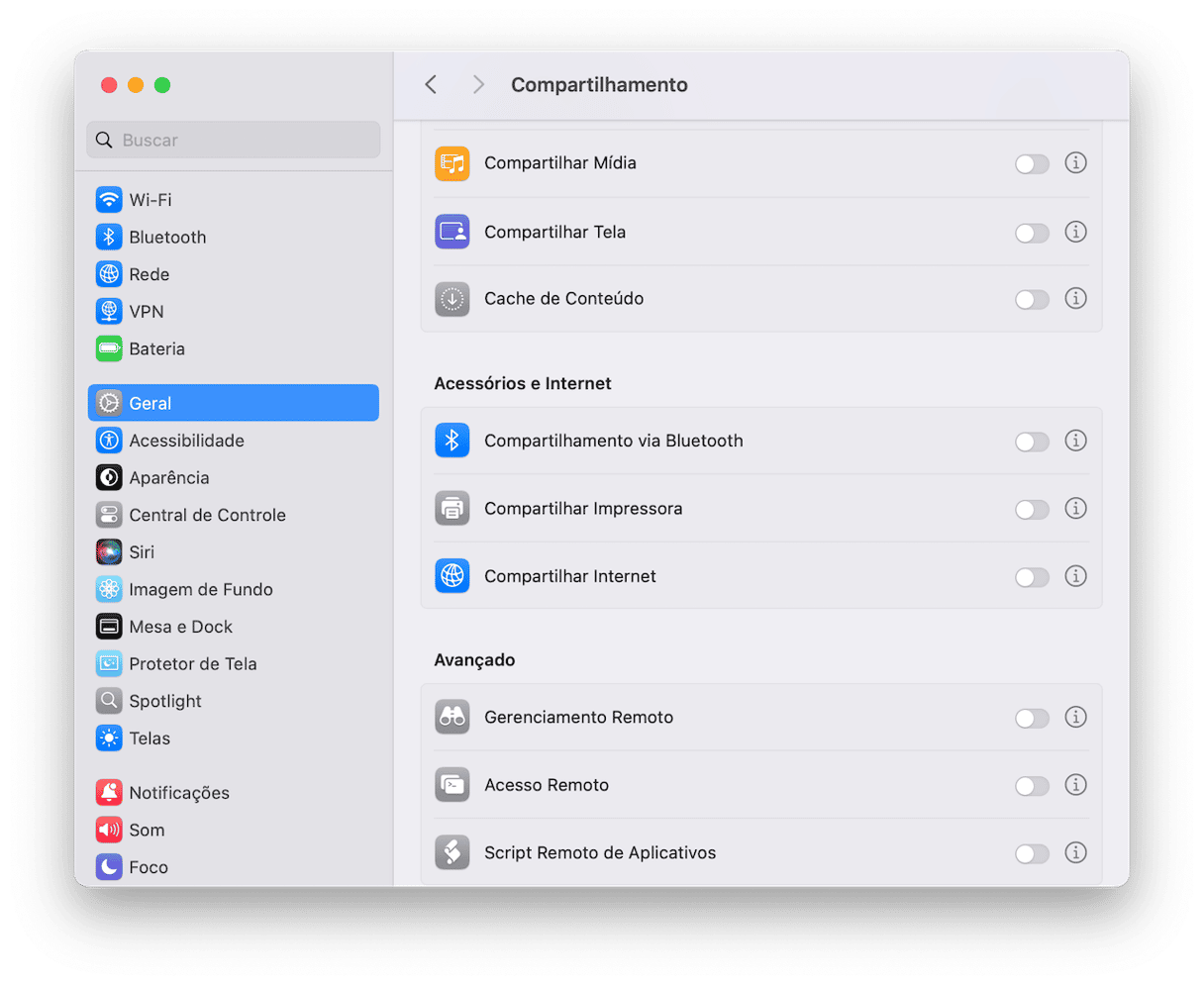

1. Desative o Acesso Remoto e o Gerenciamento Remoto

É muito útil poder iniciar a sessão para gerenciar o Mac remotamente. Mas se você não precisa desses recursos, não há porque deixá‑los ativados. Acesse Ajustes do Sistema > Geral > Compartilhamento. Desative as opções Acesso Remoto e Gerenciamento Remoto caso estejam ativadas. Se você precisar mantê‑las ativadas, clique no “i” e configure a segurança para que apenas as pessoas especificadas possam pedir acesso ou iniciar uma seção remotamente.

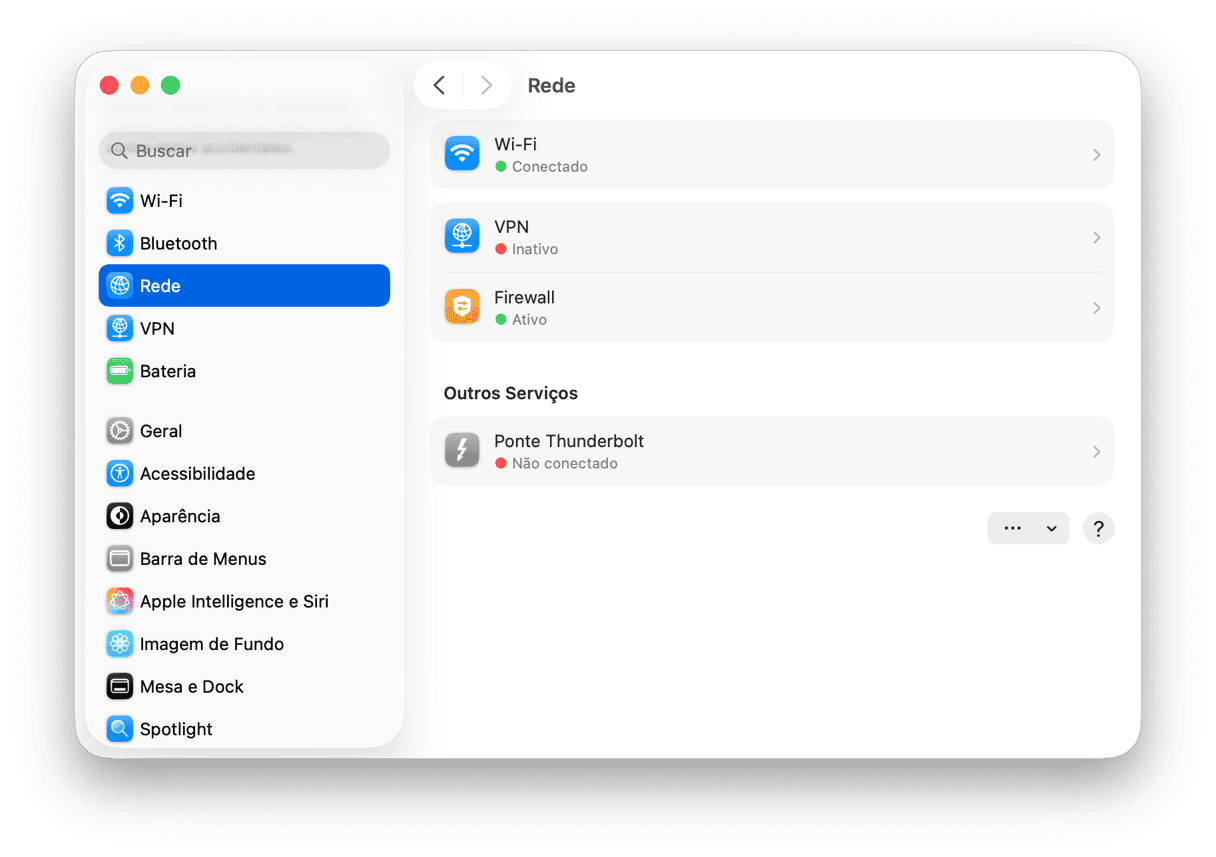

2. Verifique os ajustes de firewall no Mac e no roteador

Os ajustes de firewall do Mac ficam em Ajustes do Sistema > Rede. Veja se a opção Firewall está ativada. Clique em Opções para configurar o acesso das conexões recebidas. Caso receie que alguém esteja acessando seu Mac remotamente, bloqueie todas as conexões recebidas. Para conferir os ajustes de firewall do roteador, acesse a página de administração do dispositivo. O endereço IP da página aparece no manual ou no próprio roteador (em um adesivo atrás ou embaixo do dispositivo). O nome e a senha padrão também devem estar no mesmo local. Depois de iniciar a sessão, procure os ajustes de firewall.

3. Não se conecte a redes Wi‑Fi públicas inseguras

O Mac avisa quando você tenta se conectar a uma rede insegura. Não ignore esse alerta! Conecte‑se a outra rede ou use seu telefone como ponto de acesso.

4. Analise o Mac regularmente em busca de malware

Uma forma usada por invasores é ludibriar você a baixar um malware que muda os ajustes e abre as portas para o acesso remoto. Para evitar isso, preste muita atenção ao clicar em links em e‑mails, mensagens ou sites. E nunca baixe nada sem ter certeza do que o item seja.

Mesmo assim, a cautela por si só pode não ser suficiente. É sempre bom usar um software para monitorar e verificar se os arquivos que você baixa e instala têm malware. Recomendamos o monitor de malware do CleanMyMac. Além de fazer uma varredura do Mac quando você aciona manualmente uma análise, é possível configurá‑lo para que cuide do monitoramento proativo dos arquivos. Você ficará sabendo se ele encontrar algo suspeito e poderá remover facilmente o item.

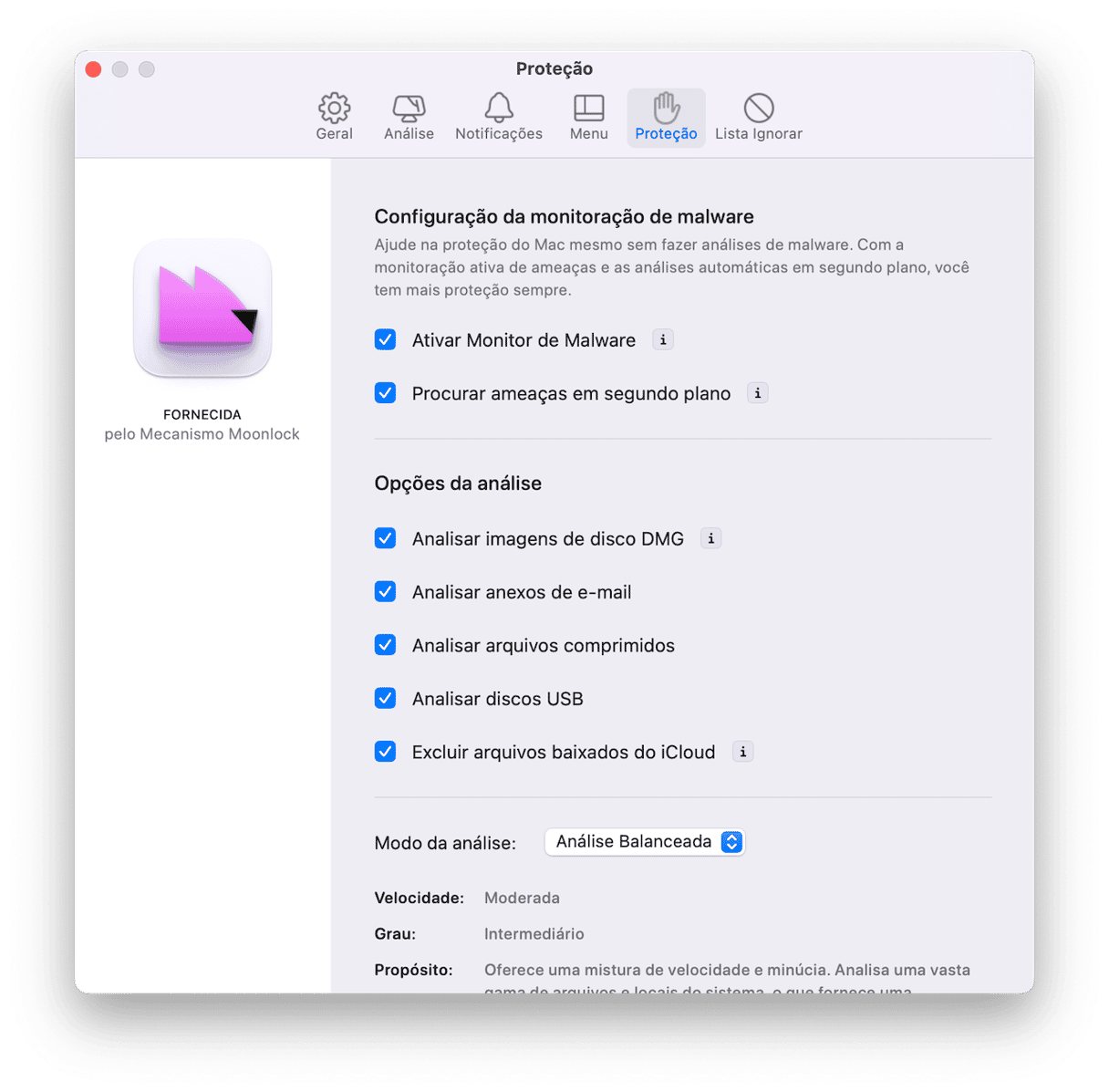

- Obtenha uma avaliação gratuita do CleanMyMac.

- Abra o CleanMyMac, clique em Proteção e clique em Configurar Análise.

- Selecione “Ativar Monitor de Malware” e “Procurar ameaças em segundo plano”.

- Certifique‑se de que todas as opções na seção “Opções da análise” estejam ativadas. Feche a janela.

- A partir de agora, o CleanMyMac irá monitorar o Mac e buscar ameaças em segundo plano. Você ficará sabendo se ele encontrar algo suspeito e poderá remover o item. Para conferir se o Mac está protegido, clique no pequeno ícone de iMac na barra de menus.

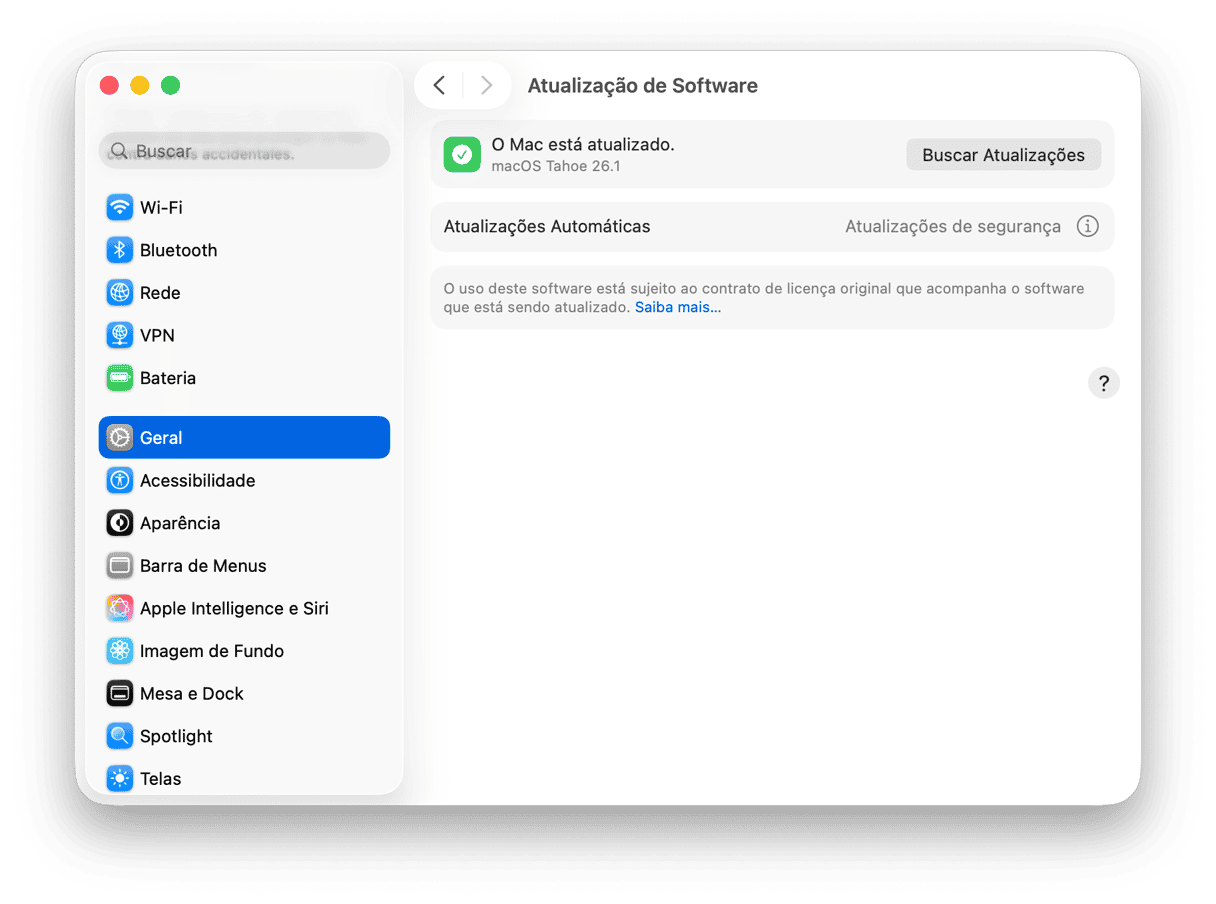

5. Mantenha o macOS atualizado

Como uma falha no macOS pode ter permitido o acesso remoto, é bom conferir se ela foi corrigida numa atualização recente. Com o macOS atualizado, você garante que o sistema tenha as proteções mais recentes assim que as correções forem lançadas.

- Acesse Ajustes do Sistema > Geral > Atualização de Software e aguarde a checagem.

- Se houver uma atualização disponível, siga as instruções na tela para instalá‑la.

- Clique no “i” ao lado de Atualizações Automáticas e certifique‑se de que todas as opções estejam ativadas.

Graças às melhorias recentes no macOS e no hardware de Macs com Apple Silicon, Macs estão mais seguros do que nunca. Mas eles não são impenetráveis. Além disso, falhas foram detectadas nas tecnologias da Apple recentemente. Se você acha que o seu Mac foi acessado remotamente, é bom verificar algumas coisas. Siga os passos acima para aferir e reparar qualquer possível dano causado. Depois, siga os passos para impedir que o Mac seja acessado remotamente no futuro.